基礎知識 ●エビクション

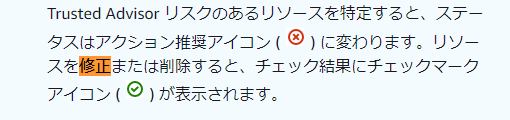

キャッシュが満杯の状態。キャッシュ内に必要なデータを保存し、不要なデータを追い出すこと。

●接続文字列

どのサーバの、どのデータベースに、どのOLEDBプロバイダーで接続するかを指定するための文字列。障害発生時に、再度更新に時間がかかる要素。AWS DLM(EBS)が有効策。

●プロキシフリート

リソースのフリート(集団)を管理しており、DBなどの接続を仲介する(?)

フリート

●変更データキャプチャ(Change Data Capture:CDC)

テーブルの特定のデータソースが追加・削除・更新などの変更情報を追跡することができる。

●RDBMS(Relational DataBase Management System)

SQLを利用して、RDBを管理するためのソフトウェアの総称 下記のソフトウェアを選択して利用できる。(各ソフトウェアを利用したDBを作成可能)

●完全なスナップショット

インスタンスの停止が必要。マルチAZ配置で設置されたDBのスタンバイ側は読み込みをサポートしていない。

[サーバーとセッション情報について] セッション管理しているサーバーに障害が発生した場合、セッション情報が消える。⇒再度処理しなおす必要がある。➡各サーバーにセッション情報を置かずに、DBを利用して保存する。(セッション情報は消えない)

[NoSQLについて] 「柔軟でスキーマレスなデータモデル」「水平スケーラビリティ」「分散アーキテクチャ」「高速な処理」 RDSやAuroraなどのリレーショナルデータは、サーバレスアーキテクチャとの互換性が低い 小規模データを保存・処理するためにはNoSQLデータベースを利用することが最適。

[「DBインスタンス」という表現] 例として、「RDS」と「DBインスタンス」の違いを記載すると以下になる。

・AWS RDSは、クラウド上でデータベースの管理を簡素化するマネージドサービス 全体個々のデータベース環境 。ユーザーが選択したエンジン(MySQL、PostgreSQLなど)で動作し、設定可能。

つまり、RDSはサービスの枠組みであり、DBインスタンスはそのサービスの中で動作する具体的なデータベース環境ということ。

RDS

(Relational Database Service)

高速なフェイルオーバー : データベースに障害が発生し、別のデータベースに切り替わっても、プロキシが自動的に接続先を切り替えるため、アプリケーションは再接続する必要がなく、ダウンタイムを最小限に抑えられる。

接続の管理 : アプリケーションからの接続をプール(集約)し、データベースへの接続数を削減することで、データベースの負荷を軽減する。

(課金:1秒単位 ※プライマリとスタンバイ間のデータレプリケーションに課金は発生しない)

・マルチAZ構成 にすると、自動的にフェイルオーバー 構成になる

[注意点]

・個別パッチは適用できない

●リードレプリカ

読み取り専用のDB。アクセス数が多くDBに読み取り負荷が起きている場合など、リードレプリカを構築することでプライマリデータベースへの負荷を分散する。マルチAZ構成との違いは、リードレプリカへのデータ更新は非同期で行われる点。

機能性 ●RDS Performance Insights【DB負荷評価】

データベースの負荷を可視化し、負荷を発生させている SQL ステートメントとその理由を簡単に調べられるようにする。RDSのパフォーマンス分析ツール。データベースのワークロードを分析し、ボトルネックや遅延の原因を特定。[データの保存期間]

●RDSメンテナンスウィンドウ

週次で設定し、AWSによって行われる、変更やソフトウェアのパッチなどが実行されるタイミングをコントロールできる。アップデートが突然行われると、提供しているサービスがダウンしたりと障害につながるようなことを防ぐ。なお、設定しない場合は、デフォルトのメンテナンスウィンドウを指定される。

[オプション]

ポイントインタイムリカバリー 直前5分前から最大35日間までの任意のタイミングの状態のRDSを新規に作成することができる。 バックトラック機能 指定した時間(上限は72時間)まで新しいDBクラスターを作成せずに、本番用データベースクラスターを巻き戻すことが可能。新しいDBクラスターを作成しないため、スナップショットからの復元やポイントタイムリカバリと比較すると迅速に復元できる。 拡張モニタリング有効化 (Enhanced Monitoring) クロスリージョンリードレプリカ RDS のリージョン間リードレプリカを使用すると、ソース DB インスタンスとは異なるリージョンに MariaDB、MySQL、Oracle、PostgreSQL、または SQL Server のリードレプリカを作成することができる。※DR対策に有効 Amazon RDS on Vmware オンプレミスVMware 環境マネージド型データベースをデプロイできる。RDS同様に下記処理を自動化できる。

RDS Proxy

【可用性機能】

・アプリケーションがDBへの接続を失ったとしても、再起動することなく接続を再確立できる。

交通整備 接続プールからアプリケーション接続をすぐに提供できない場合、これらの接続の処理順番を決めたり、スロットリングを行う。 スケーリング レイテンシー増加時、データベースの障害や過負荷を発生させず、アプリケーションは継続して(RDSインスタンスが)スケーリングされる。 接続数管理 接続リクエスト数が指定した制限を超えると、アプリケーション接続を拒否 (負荷を削除) 。同時に、負荷に対してパフォーマンスを維持する。 接続プール再利用 アプリケーションの接続を維持しながらスタンバイインスタンスに自動的に接続することができるように設定されている。これにより、アプリケーションはデータベースへの接続を失った場合でも、再起動することなく接続を再確立できる。 フェイルオーバー データベース接続プールを確立し、このプール内の接続を再利用することで、毎回新しいデータベース接続を開くことによるメモリと CPU のオーバーヘッドを回避できる。

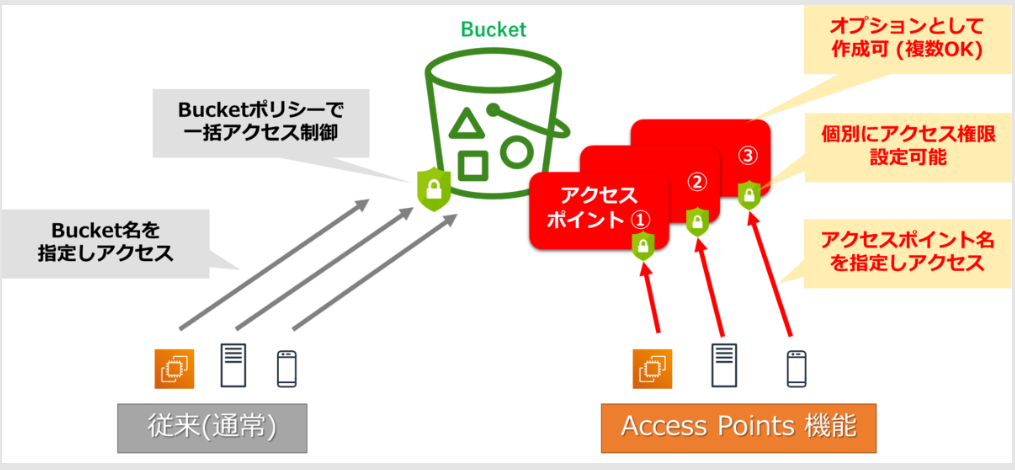

●RDSプロキシエンドポイント

アプリケーションがデータベースに接続する際に使用する、RDSプロキシ というサービスの接続先。通常、アプリケーションは直接RDSデータベースに接続しますが、RDSプロキシを使うことで、その間にプロキシが入り、接続管理を効率化できる。

パラメータグループ データベースに割り当てるメモリなどのリソースの量などの設定方法 SSL / TLS 暗号化

DB インスタンスとマルチ AZ DB クラスターをパラメータグループに関連付けて、データベースの設定を管理する。

ストレージタイプ ※GBあたりの容量課金を実施

・汎用(SSDタイプ)

暗号化 ・SSL/TLSを使用してDBインスタンスへの接続を暗号化する

[作成後の暗号化]

スナップショットをコピー・暗号化し、新しいインスタンスとして復元することで可能。

[接続の暗号化(PostgreSQL)]

Amazon RDS for PostgreSQL ではカスタムパラメータグループ

[その他]

AES-256暗号化

AWS KMSによる鍵管理

リードレプリカも同じ鍵管理を利用

インスタンス作成時にのみ設定可能

スナップショットのコピーの暗号化/リストア可能

[ストレージ容量の確認方法] Webコンソールの「RDS」→「インスタンス」→「モニタリングを表示」で「Free Storage Space(MB)」が表示される。

[Lambda関数を使って、RDSに接続設定] (Lambdaを利用したサーバーレス構成必須)

Aurora

(RDSで使用できるデータベースの1つ) 最大で 5 倍 最大で 3 倍高速 NoSQL非対応

・Auroraリードレプリカは負荷削減として機能すると同時に自動フェールオーバー機能を備えているため、セカンダリデータバーストしても機能する。また、自己修復機能を備えている。3つのAZ にわけられる。1AZあたり2箇所、3AZに渡りコピー、つまり2×3=6箇所のストレージにコピーされる

機能性 ●Amazon Aurora AutoScaling

Aurora DB クラスター用にプロビジョニングされる Aurora レプリカのみ

・クラスターボリュームはDBエンジンのバージョンに応じて、128テビバイト(TiB)または64Tibまで自動的にスケールする

種類 ●Aurora Serverless(※AZ規模のDR(Disaster Recovery)向け)

オンデマンドで自動スケーリングするデータベース 。アプリケーションの負荷に応じて自動的に起動・(アクセスがなければ)停止し、容量も調整される。必要なときに必要なだけリソースを利用できる。処理負荷が一定ではない、予測困難なワークロードに適している。秒単位での従量課金制 が採用されており、非アクティブ時はコストが抑えられる。標準のAurora設定との切り替えも簡単 で、数クリックで移行できる。[構造] 引用元サイト ]

●Aurora Global Database

(※リージョン規模のDR(Disaster Recovery)向け)※マルチマスター設定非対応

●Aurora Serverless v2

・オンデマンドで自動的にスケーリングされる Aurora データベースの構成・アプリケーションの負荷に応じて容量を自動的に調整 コスト最適化に有効 運用負荷が軽減

★2025 年 3月 31 日 サポート終了Aurora Serverless v1 (Aurora サーバーレスバージョン 1)

エンドポイント エンドポイントを使用すると、ユースケースに基づいて各接続を対応するインスタンスまたはインスタンスグループにマッピングできる。

クラスターエンドポイント DB クラスターに対するすべての書き込みオペレーション (挿入、更新、削除、DDL の変更など) で使用する。DB クラスターへの読み取り/書き込み接続のフェイルオーバーサポートを提供。 リーダーエンドポイント すべての Aurora レプリカ間で接続バランシングを自動的に実行する。 インスタンスエンドポイント 特定の DB インスタンスの詳細を調べて、診断またはチューニングを行う。 カスタムエンドポイント DB クラスター上の DB インスタンスのさまざまなサブセットに接続する。 Aurora Global Database ライターエンドポイント 書き込みリクエストと読み取りリクエストの両方を処理する。

[公式参考ページ ]

[RDS との比較] 特徴 Aurora RDS for MySQL Multi-AZ 構成 3つのAZに2つずつの 2つのAZを利用 データベース 最大64TiB 最大32TiB 最大リード 最大15 最大5 レプリケーションタイプ 非同期的 MultiAZ構成:同期 リードレプリカの はい はい 自動フェイルオーバー はい いいえ

[引用元サイト ]

DynamoDB

※スナップショットなし【NoSQL型=ビックデータ向けDB】

※DynamoDBにSaving Plansは提供されない

[料金]

[エラー] Provisioned Throughput Exceeded Exception :書き込み容量の不足

機能性 ●Amazon DynamoDB Read OnlyAcess権限

AWSリソースにアクセスするための一時的な認証情報をEC2インスタンスに付与する安全な方法。

●Amazon DynamoDB 有効期限 (TTL)

項目ごとのタイムスタンプを定義して、項目が不要になる時期を特定できる。指定されたタイムスタンプの日付と時刻の直後に、DynamoDB は書き込みスループットを消費することなく、テーブルから項目を削除する。TTL は、ワークロードのニーズに合わせて最新の 状態に保たれている項目のみを保持することで、保存されたデータボリュームを削減する手段として、追加料金なしで提供される。

●DynamoDB AutoScaling

Application Auto Scalingサービスを使用して、実際のトラフィックパターンに応じて、プロビジョニングされたスループット容量を動的に 調整する。これは、コストを最適化するための最も効率的で費用効果の高いソリューション。 テーブルまたはグローバルセカンダリインデックスで、プロビジョニングされた読み込みおよび書き込み容量が拡張され、トラフィックの 急激な増加をスロットリングなしに処理できるようになる。ワークロードが減ると、Auto Scalingはスループットを低下させ、未使用の プロビジョニングされた容量の料金が発生しないようにする。

[テーブル関係]

●TrasactWriteItems

テーブル内の複数のアイテムに対する調整されたオールオアナッシングの変更をサポートする。

●オプティミスティックロック

データベースの書き込みは他のユーザーの書き込みによって上書きされないように保護する。

●ペシミスティックロック

編集されている間、レコードごとロックされる。

●FGAC(Fine Grained Access Control)

DynamoDB テーブルの所有者がテーブル内のデータに対して詳細なコントロールを行うための機能。具体的には、テーブル所有者は 誰(呼び出し元)がテーブルのどの項目や属性にアクセスでき、どのようなアクション(読み込み/書き込み)を実行できるか指定できる。IAMと組み合わせて使用され組織内のユーザーのアクセスを細かく管理することができる。セキュリティ認証情報および対応する アクセス権限の管理は、IAM で行う。

処理概要 ・テーブル設計(テーブル>項目(アイテム)>属性)

・データ項目に制限在り(アイテム最大サイズ:上限400KB)増え続けるデータを永続的に保持する。

処理形式 [DB処理形式]

スカラー型 スカラー型は 1 つの値を表すことができます。スカラー型は、数値、文字列、バイナリ、ブール、および null ドキュメント型 ドキュメント型は JSON ドキュメントなどの入れ子の属性を持つ複雑な構造を表すことができる セット型 セット型は複数のスカラー値を表すことができます。セット型は、文字セット、数値セット、およびバイナリセット。

[書き込み形式]

条件付き書き込み 複数のユーザーが同じ項目を同時更新することを防げる アトミックカウンター その他の書き込みリクエストを妨害することなく、無条件で増分される数値属性。 バッチオペレーション アプリケーションからDynamoDBへのネットワークラウンドトリップの数を減らす

テーブル テーブル上に複数のパーティション{パーティションキー(大枠)+ソートキー(分類など)}。

パーティションキー データをどのパーティションに配置するか決定する。各パーティションへのアクセスがなるべく均一になるようなパーティションキー設計を推奨。 ソートキー ソートキーによってデータはパーティション内で並べ替えられて物理的に近くなるように配置される。QueryAPIではソートキーを指定して取り出すデータの範囲をフィルタできる。ソートキーの設定は任意。 プライマリキー(主キー) 「パーティションキー」または「パーティションキーとソートキーの複合キー」のこと。プライマリキーによってデータは一意に識別される。 キーバリュー型 リレーショナルなしにバリュー1行にデータをまとめることで高速処理になる 並列スキャン スキャンパフォーマンスの向上。 乱数 サフィックス 書き込みスループットを大幅に向上させることができる。 制限 パラメーター 消費されるプロビジョニング済みのスループットを制限できる(読み込みキャパシティーユニットの半分でテーブル全体のスキャンを行う) グローバル テーブル 複数のリージョン間でのレプリケーション(同期)を自動化する。

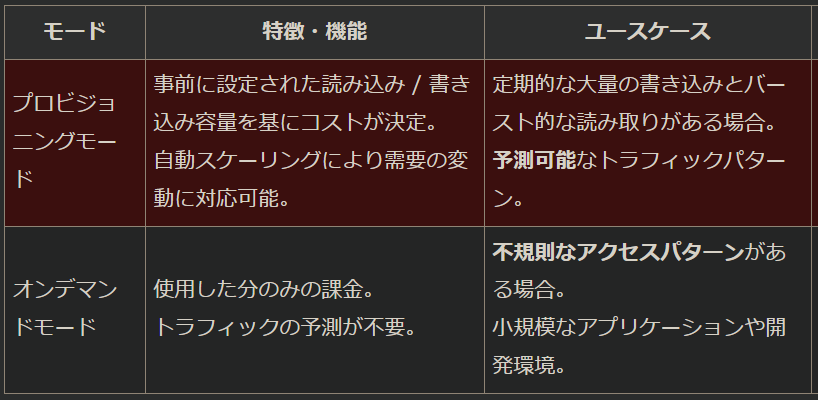

キャパシティモード 【24時間に1回行える 】

●キャパシティユニット

パフォーマンスをどれだけ出せるかの設定であり、これが高いとコストがかかるがパフォーマンスが出せる。キャパシティユニットは2種類に分かれる。WCU(ライトキャパシティユニット)は書き込みできる量。RCU(リードキャパシティユニット)は読み取りできる量。

キャパシティ

●プロビジョニングモード

(1時間辺りのキャパシティに対する課金)スループット :テーブルが1秒間に許容できるデータの書き込み及び読み込み上限回数のこと

読み込みキャパシティユニット

書き込みキャパシティユニット

オンデマンドモード オンデマンドモード(リクエスト数課金) 事前の容量設定が不要で、使用量に応じて課金される柔軟な課金モデル 。トラフィックの増減に応じて自動でスケーリングし、突発的なアクセス集中にも高可用性を維持したまま対応できます。低レイテンシーやSLA保証、セキュリティ機能も通常モードと同様に提供されており、新規・既存テーブル問わず利用可能 です。また、1秒あたり数千リクエストを処理可能で、読み書きキャパシティユニットの指定が不要 な点も特徴です。

読み込みリクエストユニット 書き込みリクエストユニット

セカンダリインデックス テーブルからの「属性のサブセット」と、「Query オペレーションをサポートする代替キー」で構成されるデータ構造(検索速度が向上) 1つのテーブルで 1つ以上のセカンダリインデックスを作成して、それらのインデックスに対して Query または Scan リクエストを実行する。これにより、アプリケーションは複数の異なるクエリパターンにアクセスしインデックスからデータを取得できる。ベーステーブルの項目を追加、変更、削除すると、そのテーブルのインデックスも更新され、この変更が反映される。

・すべてのセカンダリインデックスは、DynamoDB によって自動的にメンテナンスされる。

・ローカルセカンダリインデックスは基本テーブルのキャパシティモードが 継承され、グローバルセカンダリインデックスは、ベーステーブルとは別のキャパシティモードの指定が可能。

※テーブルの項目を読み込む方法には、GetItem、BatchGetItem、Query、Scan(DynamoDB API)がある。

セカンダリ(代替)キー

Scanオペレーション(全件走査のAPI)【全体スキャン】

クエリ(Query)オペレーション(scanと同じで、データを取得するAPI)

●(属性の)射影

テーブルからセカンダリインデックスにコピーされる属性のセット。アプリケーションのクエリ要件をサポートするために、 他の属性を射影できる。その属性が自身のテーブル内にあるかのように、プロジェクション内の任意の属性にアクセスできる。

[種類]

※結果整合性とは

●グローバルセカンダリインデックス(GSI)【結果整合性】

大規模にスケールされたアプリケーション向け。多数の異なる値が存在する属性間の関係を追跡する場合に特に便利。そのため、再上限に抑えて別のテーブルを作成でき、取得されるデータの量が少なくなる。

●ローカルセカンダリインデックス(LSI)

【結果整合性】【強い整合性】

・すべてのパーティションの範囲が、同じパーティションキーを持つテーブルパーティションに限定される引用元サイト ]

連携サービス Lambda DynamoDB は AWS Lambda と統合されているため、トリガー となるDynamoDB ストリーム 内のイベントによって実行される サーバレスアプリケーションを作成できる。DynamoDB ストリームを使用すると、DynamoDB テーブル内のデータ変更に対応する アプリケーションを構築できる。テーブルの項目が変更されるとすぐに、新しいレコードがテーブルのストリームに表示され、 Lambda は ストリームをポーリングし、新しいストリームレコードを検出すると、Lambda 関数を同期的に呼び出す。

DynamoDB Accelerator (DAX)

フルマネージド型高可用性インメモリキャッシュ。 レスポンスを向上させる。

・DynamoDBの前段にキャッシュクラスタを設置する。

削除後に、不要なスナップショットを産まない仕組みを整備。

RedShift

【データ保管庫・分析】 ノード 」というコンピューティングリソースで構成されている。

※シングル AZ 配置のみをサポート

[分析力]

[データの取り扱い]

[拡張された VPC のルーティング] 監視サービスにて説明 ]

構造 複数のノードのまとまり(1つのリーダノード/複数のコンピュータノード)で構成されている。「ブロック」単位で ディスクにデータを格納。

[ノード付帯機能]

●MPP(Massively Parallel Processing)

1回の集計処理を複数のノードに分散する。ノードを追加するだけで実施できる仕組み

●シェアードナッシング

各ノードがディスクを共有せず、ノードとディスクセットで拡張する仕組み

[ノードの種類]

リーダ ノード SQLクライアントやBIツールからの実行クエリを受け付けてクエリ解析や実行プランを作成(司令塔) コンピュート ノード リーダーノードからの実行クエリを処理する ノードスライス 分散並列処理を実施する最小単位 ゾーンマップ (各ブロックごとに最大・最小を持っているため高速にアクセス)

バックアップストレージ データウェアハウスのスナップショットに関連するストレージ。

[料金発生について]

[参考公式サイト

WLM(Work Load Management) Redshiftに投げ込まれるクエリ処理を実施する際に、事前に用意したWLMキューに割り当て、クエリ処理に実行(優先)順序を定義 [構造] [キュー]

(短くて実行速度の速いクエリが実行時間の長いクエリの後に留まらないようにできる)

動的マスキング 「動的データマスキングポリシー」を設定することで、データサイエンティストなどのユーザーが機密データにアクセスしようとする際に、クエリ(問い合わせ)を実行した時点で自動的にデータをマスキング(隠す)することができる。

[主なポイント]

データの匿名化: ユーザーの権限に応じて、表示されるデータを動的に隠すことで、機密データを保護する。データ変更が不要: データベース内の元のデータを変更したり、移動したりする必要はありません。ポリシーを設定するだけで適用できる。柔軟なアクセス制御: 特定のユーザーや役割(ロール)ごとに、異なるマスキングルールを適用できる。プライバシー要件への対応: SQLクエリを編集することなく、プライバシー要件の変更に迅速に対応することが可能。

要するに、最小限の作業で、データウェアハウス内の機密データを保護し、誰がどのようにデータを見られるかを柔軟に制御できる機能 である。

その他機能 同時実行スケーリング機能 一貫した高速のクエリパフォーマンスで数戦の同時ユーザーと同時クエリをサポートできる。自動的に新たなクラスターキャパシティーを追加し、読み取りと書き込み両方でクエリの増加に対応する。 Redshift Spectrum S3のエクサバイトの非構造化データに対してSQLクエリを直接実行できる。取得されるデータに基づいてクエリの計算能力を自動的に スケーリングするため、データセットのサイズに関係なく、S3に対するクエリは高速に実行される。 既存でRedshiftを利用している場合のロード対象データ容量に対するノード課金を抑える用途や、データロードにかかるリソース負荷や 金額負担を抑えたい場合の移行対象として利用できる。

Elastic Cache

【キャッシュDB】

・高速のインメモリシステムで処理を実行するため、ウェブアプリケーションのパフォーマンスを向上し、セッション情報の管理に最適。

機能性 レプリケーション ノード間で同じデータを共有すること。 プライマリノードへの書き込みを、プライマリノードに紐づくすべてのリードレプリカへ非同期的に反映する。耐障害性の向上・読み込みの負荷分散を実現できる。 シャーディング 【水平分割(horizontal partitioning)】

構造 (クラスタ>シャード>ノード)

クラスタ シャードをまとめる論理グループ。複数のシャードを作ることで、シャーディングができる。データはシャード間で分割される。 シャード ノードをまとめるグループ。データはノード間で同期され、2つ以上のノードを用いることで、レプリケーションできる 。 ノード Elastic Cache の最小単位で、保存領域(RAM)を持つ。 設定したノードタイプによって CPU 性能や保存領域のサイズが異なる。

メモリエンジン(クラスタ構成) ●Redis

多機能(バックアップなどの機能を持っている),シングルスレッドで動作, 全てのデータ操作は排他的である特徴フェイルオーバー機能 、データ永続性機能、バックアップと復元の機能がある。[ノードの種類] ●Priamryノード(読み書き) ●Replicaノード(読取り)

[クラスターモード]

クラスターモード無効

クラスターモード有効 [推奨]リーダーボード作成 引用サイト 】

[pub/sub機能を提供 ][認証処理]

●Memcached(ノードタイプの変更ができない)

・シンプルで高速(データ暗号化機能はなし)[メトリクスの種類] 引用元サイト ]

[Redis と Memcached の比較 ]

キャッシュ方法 ●レイジーキャッシング(遅延読み込み)

オブジェクトがアプリケーションによって実際に要求された場合にのみキャッシュにデータを入力。

メリット デメリット

●ライトスルーキャッシュ

データがDBに書き込まれると常にデータを追加するか、キャッシュがリアルタイムに更新される。(※DBとCache両方書き込みされる) システムでの需要の増減に応じてノードを追加または削除するスケールアウトおよびスケールイン機能が利用できる。キーストアの永続性はない、バックアップと復元の機能がない。また、複数のデータベースを利用できない

メリット デメリット

[データの欠落]

スケーリング方法 Redis クラスターのスケーリングは、CPU 使用率(PrimaryEngineCPUUtilization)などのメトリクスに基づいて自動で行われる。スケーリングは、ターゲット追跡ポリシー を使用して、指定されたしきい値に合わせてノード数を増減。xスケーリング後も、アプリケーションは同じエンドポイント(Configuration endpoint)を使い続けられる。スケーリング方法は2種類ある。

水平スケーリング(horizontal)

垂直スケーリング(vertical)

水平スケーリング 垂直スケーリング Memcached 同じAZ内で最大40個ノードを追加する。処理能力向上。 性能を向上させるだけ。 Redis ひとつのシャード内でスケーリング。シャードの追加はできない。 新しいクラスターに変更後、ノードが作成されてデータがコピーされる。数秒のダウンタイムが生じる。 Redis シャードの追加ができるようになる。 ダウンタイムを発生させず、スケーリング可能。

セッション管理 [参考 ]

[ローカルセッションキャッシングを使用したスティッキーセッション]

セッションの有効性は、クライアント側のCookieや、リクエストをWebサーバーにルーティングするロードバランサーで設定できる 構成可能な期間パラメーターなど、さまざまな方法で判断できる。

利点 欠点

●分散セッション管理

個々のWebサーバーからアクセスできるセッションに共有データストレージを提供。Webサーバー自体からHTTPセッションを抽象化できる。 RedisやMemcachedなどのインメモリキー/値ストアを活用する。(Key / Valueデータストアは非常に高速でミリ秒未満の遅延を提供する)

利点 欠点

メトリクス Memcached のメトリクス [参考公式サイト ]●Evictions ●Get Misses

接続エンドポイント [Redis]

スタンドアロンノード 読み取りオペレーションと書き込みオペレーションの両方にノードのエンドポイントを使用 Redis OSS (クラスターモードが無効) クラスター すべての書き込みオペレーションにプライマリエンドポイント を使用する。読み込みエンドポイントを使用して、すべてのリードレプリカ間でエンドポイントへの着信接続を均等に分割。個々のノードエンドポイント (API/CLI ではリードエンドポイント) を読み取りオペレーションに使用する。 Redis OSS (クラスターモードが有効) クラスター クラスターモードが有効なコマンドをサポートするすべてのオペレーションで、クラスターの設定エンドポイント[Configuration endpoint]を使用する。Redis OSS 3.2 以降の Redis OSS クラスターをサポートするクライアントを使用する必要がある。個々のノードエンドポイント (API/CLI ではリードエンドポイント) から読み取ることもできる。

[Memcached]

ElastiCache サーバーレスキャッシュ コンソールからクラスターエンドポイント DNS とポートを取得する

DocumentDB(MongoDB互換)

ドキュメントデータベースであり、JSONデータの保存、クエリ、インデックス作成が簡単に行える。MongoDBのワークロードをサポートする。 ミッションクリティカルなMongoDBのワークロードを大規模に運用するときに自動レプリケーション、継続的なバックアップ、および厳格な ネットワーク分離、可用性を提供するためにゼロから設計された、非リレーショナルデータベースサービス。また、数分で低レイテンシーの リードレプリカを最大15個まで追加し、読み取り容量を1秒あたり数百万件のリクエストにまで増加させることができる。 データのサイズは関係なし。マルチAZをサポートしていない。

[特徴]

DocumentDBの優位性は柔軟にクエリが書ける点。アクセスパターンが複数ある、もしくは読み切れない場合にはDocumentDBの方が便利。

※スケーリング性能でいえばDynamoDBの方が高い。

Timestream

高速かつスケーラブルなサーバーレス時系列データベースサービス。1日あたり数兆件規模のイベントを最大 1,000 倍の速度でより簡単に保存及び リアルタイム分析でき、行動傾向の特定に役立つ。

・数百テラバイトのデータを格納、保存 スケールアップ スケールダウン

※時系列データ:メモリやCPUなどの利用状況

バッチ書込み Timestreamへのデータ書き込み処理が高速化できる。複数のログイベントを1回の書込み操作で処理することができ、NW遅延や書き込み回数によりオーバーヘッドが軽減されるため、大量のデータ生成において効率的である。 マルチメジャーレコード ・1つのレコード内に複数のメジャー(項目)をまとめて書き込める形式

[マグネティックストレージレイヤーへの書き込み] ・時系列データを長期保存するためにマグネティック層へ自動的に移行

[スケジュールドクエリによる格納と分析] ・定期的にクエリを実行し、データの集計やフィルタリングを自動化

QLDB

(Quantum Ledger Database)

Neptune

フルマネージド型。グラフデータサービス(「ノード」「エッジ」「プロパティ」要素から成り立つ)

Key spaces

フルマネージド型。Apache Cassandra互換のデータベースサービス。

CDC(変更データキャプチャ) ※継続的なレプリケーション

サポートされているターゲットデータストアへの初回(全ロード)の意向が完了した後、継続的な変更をキャプチャするタスクを作成できる。

Cost Explorer

Cost Explorer

CUR

CUR

Budgets

Budgets

IAM

IAM

IAMロール

IAMロール

Cognito

Cognito ACM

ACM Organization

Organization

VPC

VPC CloudFront

CloudFront EKS

EKS ECS

ECS ECR

ECR Outposts

Outposts

WorkSpaces Family

WorkSpaces Family App Stream

App Stream ネットワークACL

ネットワークACL WAF

WAF Firewall Manager

Firewall Manager Shield

Shield Guard Duty

Guard Duty Security Hub

Security Hub Inspector

Inspector Macie

Macie

Detective

Detective Artifact

Artifact

Simple AD

Simple AD AD Connector

AD Connector Managed Microsoft AD

Managed Microsoft AD Route53

Route53

S3

S3 EBS

EBS EFS

EFS Fsx

Fsx snowball

snowball KMS

KMS Cloud HSM

Cloud HSM Secrets Manager

Secrets Manager

DAX

DAX

Auto Scalling

Auto Scalling ELB

ELB MSK

MSK DRS

DRS SQS

SQS MQ

MQ Managed Blockchain

Managed Blockchain

System Manager

System Manager Parameter Store

Parameter Store Session Manager

Session Manager Run Command

Run Command State Manager

State Manager Patch Manager

Patch Manager Distributor

Distributor Automation

Automation Maintenance Windows

Maintenance Windows

CloudSearch

CloudSearch Elastic Transcoder

Elastic Transcoder Amazon Connect

Amazon Connect IVS

IVS Sage Maker

Sage Maker Canvas

Canvas Bedrock

Bedrock Polly

Polly Textract

Textract Transcribe

Transcribe Translate

Translate Comprehend

Comprehend Rekognition

Rekognition Kendra

Kendra Glue DataBrew

Glue DataBrew Redshift ML

Redshift ML Q Business

Q Business Trainium

Trainium